1 miljoen UDID’s gelekt: wat zijn de gevolgen?

Eerder vandaag publiceerde de hackersgroep AntiSec een bestand met 1 miljoen UDID’s van iOS-gebruikers, afkomstig van een FBI-laptop met meer dan 12 miljoen UDID’s. Het blijkt hierbij te gaan om 3 procent van alle verscheepte iDevices. De gelekte UDID’s kunnen verstrekkende gevolgen met zich meebrengen. Hoewel de identificatiecode zelf geen persoonsgegevens bevat, zou het namelijk mogelijk zijn om via informatie van andere apps en gamenetwerken allerlei andere persoonsgegevens te bemachtigen. In dit overzicht zetten we de precieze gevolgen van het UDID-lek voor je op een rij.

Eerder vandaag publiceerde de hackersgroep AntiSec een bestand met 1 miljoen UDID’s van iOS-gebruikers, afkomstig van een FBI-laptop met meer dan 12 miljoen UDID’s. Het blijkt hierbij te gaan om 3 procent van alle verscheepte iDevices. De gelekte UDID’s kunnen verstrekkende gevolgen met zich meebrengen. Hoewel de identificatiecode zelf geen persoonsgegevens bevat, zou het namelijk mogelijk zijn om via informatie van andere apps en gamenetwerken allerlei andere persoonsgegevens te bemachtigen. In dit overzicht zetten we de precieze gevolgen van het UDID-lek voor je op een rij.

Wat is een UDID?

UDID staat voor Unique Device Identifier. Het is een lange serie letters en cijfers die door Apple gebruikt wordt om je iPhone te identificeren. UDID’s worden onder andere gebruikt door ontwikkelaars, die met deze identificatiecode kunnen aangeven welke iOS-gebruikers bijvoorbeeld een testversie van een app mogen installeren. Apple gebruikt UDID’s ook om te bepalen welke iPhones van ontwikkelaars zijn, zodat ze bètaversies van iOS mogen installeren. Ontwikkelaars maakten actief gebruik van UDID’s om functionaliteit in apps te kunnen bieden, maar Apple beperkt ze daar steeds meer in.

Hoe kom ik er achter of mijn UDID is gelekt?

Om te kijken of je UDID in de lijst staat vermeld, zul je eerst moeten zien wat jouw precieze UDID eigenlijk is. Hier kom je achter door je iPhone, iPad of iPod touch aan een computer te koppelen en iTunes te openen. Zoek je iPhone op in de lijst en klik één keer op je serienummer in het Overzicht-tabblad.

Om te kijken of je UDID in de lijst staat vermeld, zul je eerst moeten zien wat jouw precieze UDID eigenlijk is. Hier kom je achter door je iPhone, iPad of iPod touch aan een computer te koppelen en iTunes te openen. Zoek je iPhone op in de lijst en klik één keer op je serienummer in het Overzicht-tabblad.

Je kunt de lijst met gelekte UDID’s zelf openen door het bestand te downloaden, te ontsleutelen en erin te zoeken. Hiervoor moet je alleen wel de terminal van je computer induiken om commando’s uit te voeren om de encryptie te verwijderen. De site Pastehtml.com heeft een handige tool waarmee je kunt kijken of je UDID in de lijst staat. Hiervoor moet je in ieder geval de eerste vijf tekens van je UDID invoeren. Ontwikkelaar Steve Troughton-Smith waarschuwt echter voor het invoeren van je complete UDID in een webformulier. Je weet namelijk niet wie er achter de site Pastehtml.com zit en wat ze met de gegevens doen. Wees daarom slim en voer niet je complete UDID in.

https://twitter.com/stroughtonsmith/status/242955495877509120

Staat jouw UDID niet in de lijst, dan heb je nog steeds geen zekerheid, want de hackers hebben maar 1 miljoen van de 12 miljoen records gepubliceerd.

Welke gegevens van mij liggen nu op straat?

In de eerste plaats is je UDID openbaar gemaakt, mits je in de lijst vermeld staat. Heet je iPhone bijvoorbeeld ‘iPhone van Bastiaan Vroegop’, dan kunnen mensen aan jouw UDID ook je echte naam koppelen. Volgens Antisec bevatten de gegevens ook postcodes, woonadressen en telefoonnummers, maar deze zijn niet opgenomen in de gepubliceerde lijst. Een UDID bevat van zichzelf geen persoonsgegevens, maar andere apps kunnen er wel voor zorgen dat kwaadwillenden wellicht tot meer van je gegevens toegang kunnen krijgen.

Minder anoniem door apps

Hoewel UDID’s niet zijn gekoppeld aan je persoonsgegevens, zijn er verschillende iOS-applicaties die er alsnog achter proberen te komen wie er precies achter welke UDID zit. Onder andere het iPhone-gamesnetwerk OpenFeint maakte zich daar afgelopen jaar schuldig aan. Had je bij OpenFeint bijvoorbeeld je Facebook-profiel gekoppeld, dan werd deze geassocieerd met je UDID. Mocht een OpenFeint-app gebruik maken van je locatiegegevens, dan werd ook dit aan je UDID gekoppeld. Zo is vrij gemakkelijk uit te zoeken waar je woont of werkt (omdat je je vaak op een bepaalde GPS-locatie bevindt). OpenFeint heeft deze privacyproblemen inmiddels opgelost.

Hoewel UDID’s niet zijn gekoppeld aan je persoonsgegevens, zijn er verschillende iOS-applicaties die er alsnog achter proberen te komen wie er precies achter welke UDID zit. Onder andere het iPhone-gamesnetwerk OpenFeint maakte zich daar afgelopen jaar schuldig aan. Had je bij OpenFeint bijvoorbeeld je Facebook-profiel gekoppeld, dan werd deze geassocieerd met je UDID. Mocht een OpenFeint-app gebruik maken van je locatiegegevens, dan werd ook dit aan je UDID gekoppeld. Zo is vrij gemakkelijk uit te zoeken waar je woont of werkt (omdat je je vaak op een bepaalde GPS-locatie bevindt). OpenFeint heeft deze privacyproblemen inmiddels opgelost.

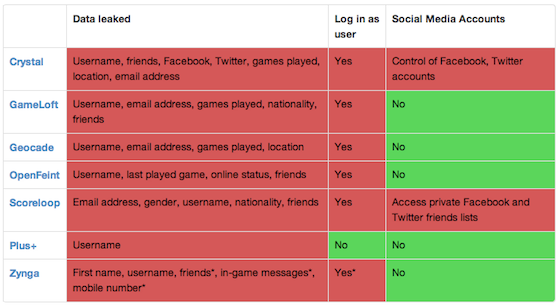

Later bleken veel andere gaming-netwerken voor iOS je persoonsgegevens aan een UDID te koppelen. Een app die de gamenetwerken gebruikt heeft alleen je UDID nodig om in te loggen. Dit is handig voor gebruikers, omdat ze hierdoor niet steeds opnieuw accountinformatie moeten invullen, maar het zorgt ook voor potentiële privacyproblemen. Door een UDID te faken op een iPhone zou iemand namelijk toegang kunnen krijgen tot jouw account op een gamenetwerk – en daarmee tot alle privégegevens die je hieraan hebt gekoppeld. Beveiligingsonderzoeker Cortesi zette op een rij waar men precies toegang tot heeft door bij je accounts bij Plus+, Zynga, Gameloft of een ander netwerk in te loggen. Om toegang te krijgen tot je Zynga-account zou eerst wel een e-mailadres nodig zijn.

Chillingo (Crystal) en Zynga lieten aan The Wall Street Journal in 2011 weten bewust te zijn van de problemen. Bij Crystal zou de issue inmiddels ook zijn opgelost. Veel andere ontwikkelaars hebben sindsdien weinig van zich laten horen, waardoor de kans bestaat dat hun netwerken nog steeds kwetsbaar zijn. Uit onze tests bleek dat in ieder geval OpenFeint nog steeds alleen via een UDID kan inloggen.

Wat doet Apple?

Apple is het gebruik van UDID’s in iPhone-apps sinds augustus 2011 aan het beperken. Ontwikkelaars zouden de gegevens niet langer mogen gebruiken in apps verschenen in de App Store, waardoor toekomstige applicaties niet langer in staat zullen zijn om UDID’s met je gegevens te associëren. Dit heeft ertoe geleid dat adverteerders, die UDID’s gebruikten om een idee te krijgen van wie een app gebruikt, grijpen naar alternatieve identificatiecodes. Apple zou inmiddels werken aan een vervanger van de UDID.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Volgens pastehtml.com zijn zowel mijn iPhone als iPad niet bekend.

Lijst gedownload en check gedaan voor zowel iPhone’s als iPad’s en is voornamelijk (als ik naar de namen kijk) op Amerika gericht van mij komt er niets in voor… maar ja is ook maar 1000001 van de 12000000 UDID’s die publiek zijn…

wat gebeurt er nu eigelijk als de jouwe wel online is geplaatst? Zijn hier gevolgen voor?

Hopelijk komt Apple snel voor een oplossing

Ook wel even handig om te melden dat er ook Push Tokens (APN) gelekt zijn… ik weet niet of ze de volledige laten zien in de lijst. maar daarmee kan je dus push notificaties naar willekeurige mensen sturen

@Mauze: Ik ben een aantal bekenden tegengekomen in de lijst (die hun hele naam als apparaatnaam hebben ingevoerd blijkbaar) en tot grote schrik van mijn vrouw ook haar iPad. Er staan iets van 10.000 Nederlanders in, dat is inderdaad maar 1 procent.

Ik ben heel benieuwd welke apps die mensen gemeen hebben. Zou mij niet verbazen als het een populaire casual game blijkt te zijn à la Wordfeud, Restaurant Story en anderen via welke de data is gelekt.

Wat moest de FBI eigenlijk met die lijst? Daar ben ik veel benieuwder naar dan of ik er op sta of niet! En hoe komt de FBI in eerste plaats aan die lijst? Als mensen bezorgt zijn over hun privacy zou ik me eerst maar eens af gaan vragen hoe de bron van die lijst ontstaan is? Gekregen van Apple? Gekregen van de provider? Zelf verzameld?

Mijn werk iPAd staat er in, maar aanvullende gegevens kloppen niet. Opmerkelijk, wat wil de FBI met mijn UDID?

de mijne staat er tussen.

Wat nu te doen,

@Ruben.cc: Je kan wel willen weten hoe het uitgelekt is, maar je had het niet gemerkt als ze niet op straat terecht gekomen waren. Zal vast iets te maken hebben staatsveiligheid daar zijn die amerikanen paranoia genoeg voor.

Ik zie niet helemaal in hoe de UDID’s van een aantal bezoekers hier iets te maken kunnen hebben met de Amerikaanse staatsveiligheid. Ik vind het ook geen probleem dat dit openbaar wordt gemaakt (in zoverre niet dat het goed is om te weten dat er iets niet goed is), maar ik blijf het eigenaardig vinden dat er nu paniek is omdat die nummers bekend zijn, maar dat weinigen zich af lijken te vragen waarom die nummer in de eerste plaats bij de bron (FBI) op een laptop staan.

Komt mij een beetje over als dat de AIVD mij zou waarschuwen dat er een virus in een attachment in mijn mailbox zit, zonder me af te gaan vragen wat de AIVD in mijn mailbox te zoeken had.

Mijn iPhone en iPad staan er niet in … nog eventjes die van mijn vrouw controleren.

Maar inderdaad .. voor wie wel in de lijst voorkomt .. wat nu? Dat zou ik ook wel eens willen weten … Apple in de problemen hierdoor?

@william: Dat je niet in die lijst van 1 miljoen staat wil niet zeggen dat je veilig zit. De gepubliceerde 1 miljoen is maar een deel, je hebt nog altijd kans om tussen de overige 11 miljoen te staan. Controleren heeft dus niet zo gek veel zin. Op dit moment is het nogal koffiedik kijken.

Dit laat overigens ook goed zien waarom het gebruik van een Facebook account als login voor allerlei apps het allerslechtste idee is die je maar kunt bedenken. Door die koppeling maak je het een kwaadwillende wel heel erg gemakkelijk omdat die op zeer eenvoudige wijze zo alles over je te weten komt. En dat betekent dat ie ook zeer veel schade aan kan richten. Besef je hier ook dat identiteitsfraude in Nederland weliswaar bij wet verboden is maar dat geen enkel overheidsonderdeel daar ook maar iets mee doet. Men gelooft je gewoonweg niet en is ook helemaal niet welwillend om een oplossing te vinden. Je staat er dan vrijwel helemaal alleen voor. Het kan dus hele verstrekkende gevolgen hebben. De exacte omvang is bij dit soort dingen helaas erg moeilijk in te schatten, bijna onmogelijk eigenlijk.

Wat heeft FBI aan onze UDID’s? Nou, ask the illuminati! Deze groep zit al verborgen en sneaky te doen met al onze gegevens!

Ach ja, hoelang gaat een UDID gemiddeld mee? Twee jaar? Dan hebben de meesten alweer een ander mobieltje… En zou mij ook niks verbazen als de FBI niet in het bezit zou zijn van het telefoonboek van KPN! Staat naast een tekefoonnummer zelfs de naam en het adres vermeld! Oei oei oei… 😉