AceDeceiver: nieuwe iOS-malware in App Store ontdekt

Onderzoekers hebben in de App Store nieuwe iOS-malware ontdekt. Deze kan iPhones en iPads op een vrij unieke manier infecteren, door gebruik te maken van zwakheden in de FairPlay-kopieerbeveiliging. FairPlay is de DRM-oplossing van Apple zelf, die bedoeld is om het ongeoorloofd kopiëren van apps te voorkomen. Als je besmet bent, kan AceDeceiver extra malware op iOS-toestellen installeren, ook als er geen jailbreak is uitgevoerd.

AceDeceiver: malware op brede schaal toepasbaar

AceDeceiver verspreidde zich via wallpaper-apps en richtte zich voornamelijk op Chinese iOS-gebruikers. Heb je recent geen wallpaper-apps via iTunes gedownload, dan hoef je je geen zorgen te maken. Palo Alto Networks, het beveiligingsbedrijf dat de malware heeft ontdekt, waarschuwt echter dat het op een relatief eenvoudige manier werkt, waardoor ook andere aanvallers het kunnen gaan toepassen.

AceDeceiver verspreidde zich via wallpaper-apps en richtte zich voornamelijk op Chinese iOS-gebruikers. Heb je recent geen wallpaper-apps via iTunes gedownload, dan hoef je je geen zorgen te maken. Palo Alto Networks, het beveiligingsbedrijf dat de malware heeft ontdekt, waarschuwt echter dat het op een relatief eenvoudige manier werkt, waardoor ook andere aanvallers het kunnen gaan toepassen.

Apple heeft het probleem nog niet opgelost. Wel zijn de betreffende apps uit de App Store gehaald. Maar omdat de fundamentele zwakheid in FairPlay nog steeds bestaat, is er kans dat er binnenkort andere apps opduiken die je op een soortgelijke manier proberen te besmetten.

De truc waar AceDeceiver gebruik van maakt, is al sinds 2013 bekend. Het wordt sindsdien op grote schaal gebruikt voor het binnenharken van illegale apps. Het is de eerste keer dat dezelfde truc wordt gebruikt voor het verspreiden van malware.

Om welke apps gaat het?

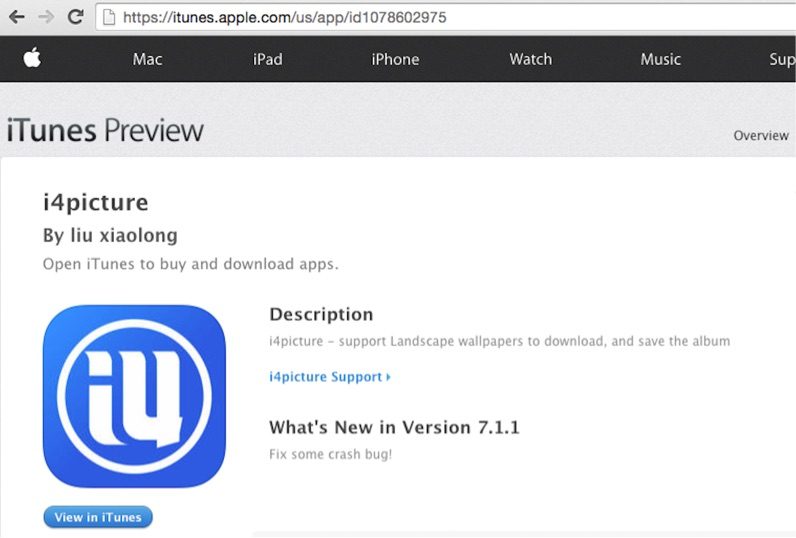

De besmetting die nu speelt, heeft te maken met drie wallpaper-apps, namelijk deze:

- i4picture van Liu Xiaolong (verscheen in de Amerikaanse en Britse App Store)

- AS Wallpaper van Yuzu He (verscheen in de Amerikaanse App Store)

- 壁纸助手 van Fangwen Huang (verscheen alleen in Hongkong en Nieuw Zeeland)

Deze apps stonden tussen juli 2015 en februari 2016 in de App Store.

Wanneer moet je je zorgen maken?

Je loopt eigenlijk alleen risico als je aan de volgende drie voorwaarden voldoet:

- Je downloadt wel eens apps via iTunes op de desktop.

- En: je hebt de afgelopen 9 maanden één van de volgende wallpaper-apps geïnstalleerd: i4picture, AS Wallpaper of 壁纸助手.

- En: je bent Windows-gebruiker.

Installeer je apps altijd meteen op de iPhone of iPad, zonder de omweg via iTunes op de desktop, dan loop je voorzover wij konden nagaan geen risico.

Volgens Palo Alto Networks controleerde de malware ook je fysieke locatie en werden vooral gebruikers besmet die zich fysiek in China bevonden. Maar omdat de betreffende apps ook in de App Store in andere landen te vinden waren, sluiten we voor de zekerheid niets uit.

Hoe werkt AceDeceiver?

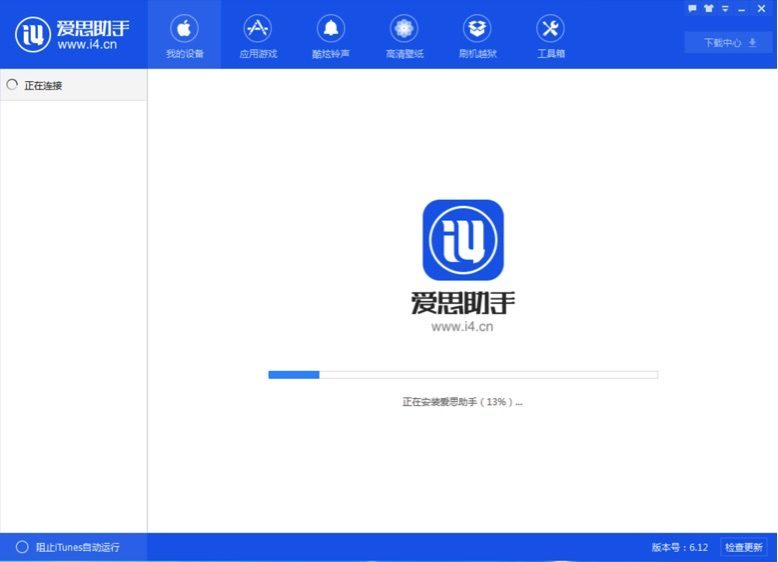

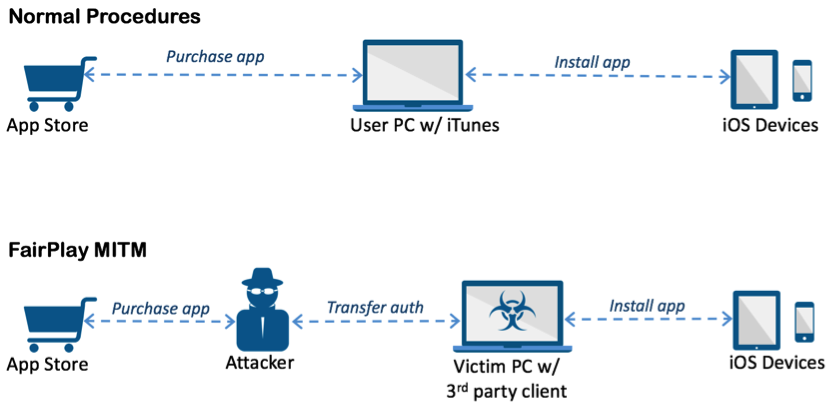

AceDeceiver werkt via iTunes op de desktop. Als je iOS-apps downloadt via iTunes en deze vervolgens op je iPhone of iPad wilt installeren, dan moet Apple meerdere controles uitvoeren. Apple’s DRM-systeem FairPlay zorgt ervoor dat je de app alleen vanuit iTunes op het iDevice mag installeren, als er een autorisatiecode aanwezig is. Bij de aanval wordt het programma ‘Aisi Helper’ geïnstalleerd (zie foto), dat kwaadaardige apps op een aangesloten iPhone of iPad installeert. Deze apps worden verspreid via een onofficiële softwarewinkel. Geïnfecteerde gebruikers krijgen het verzoek om hun Apple ID en wachtwoord in te voeren, waarna deze gegevens in verkeerde handen vallen.

De gebruiker merkt er echter niets van. Het enige wat je zou kunnen opmerken is een vreemd appicoontje op je homescreen.

Waarom is AceDeceiver opmerkelijk?

De meeste malware die voor iOS is ontdekt maakt misbruik van enterprise-certifcaten. Bij AceDeceiver is zo’n certificaat niet nodig: de software kan zich rechtstreeks op het toestel nestelen. De kwetsbaarheid waar AceDeceiver gebruik van maakt staat bekend onder de naam FairPlay Man-in-the-Middle. Daardoor kunnen aanvallers kwaadaardige apps op een iPhone of iPad installeren, waarbij ze vrij gemakkelijk Apple’s standaard beveiligingsmaatregelen kunnen omzeilen.

Hoe konden de aanvallers dit doen?

AceDeceiver maakt zoals gezegd gebruik van de FairPlay Man-in-the-Middle kwetsbaarheid, waarvan al sinds 2013 bekend is hoe het werkt. Palo Alto Networks schrijft:

In the FairPlay MITM attack, attackers purchase an app from App Store then intercept and save the authorization code. They then developed PC software that simulates the iTunes client behaviors, and tricks iOS devices to believe the app was purchased by victim. Therefore, the user can install apps they never actually paid for, and the creator of the software can install potentially malicious apps without the user’s knowledge.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Het laatste nieuws over Apple van iCulture

- Opinie: Aankomende WWDC-keynote wordt belangrijkste Apple-presentatie in jaren (en dit is waarom) (13-03)

- Het einde van de vijftig tinten spacegrijs: overzicht van een van Apple's meestgebruikte kleur (06-03)

- ELEGNT is Apple's robotlamp met menselijke gedragstrekjes (07-02)

- Matter-organisatie belooft beterschap en focust in 2025 op bugfixes bij smart home-standaard (23-01)

- Afscheid na 18 jaar: Jean-Paul en Gonny gaan vertrekken (maar iCulture blijft!) (15-01)

Reacties: 9 reacties