Apple beschrijft beveiligingssysteem iMessage tot in detail

Sinds de overname door Facebook wordt de veiligheid en privacygevoeligheid van WhatsApp continu aan de kaak gesteld. Maar hoe zit het eigenlijk met iMessage? Apple’s berichtendienst zit sinds iOS 6 ingebakken in iedere ondersteunde iPhone, iPad en iPod touch, maar veel van de beveiligingsaspecten werden tot nu toe niet besproken. We schreven eerder al over een uitgebreid document van Apple waarin de beveiliging van Touch ID wordt besproken. Daarin kwam ook iMessage aan bod: Apple beschrijft tot in detail hoe berichten worden versleuteld, zodat Apple ze op de servers zelf niet kan inzien. Ook belooft Apple berichten na een bepaalde tijd te verwijderen.

Sinds de overname door Facebook wordt de veiligheid en privacygevoeligheid van WhatsApp continu aan de kaak gesteld. Maar hoe zit het eigenlijk met iMessage? Apple’s berichtendienst zit sinds iOS 6 ingebakken in iedere ondersteunde iPhone, iPad en iPod touch, maar veel van de beveiligingsaspecten werden tot nu toe niet besproken. We schreven eerder al over een uitgebreid document van Apple waarin de beveiliging van Touch ID wordt besproken. Daarin kwam ook iMessage aan bod: Apple beschrijft tot in detail hoe berichten worden versleuteld, zodat Apple ze op de servers zelf niet kan inzien. Ook belooft Apple berichten na een bepaalde tijd te verwijderen.

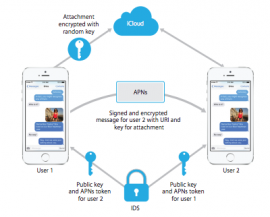

Volgens Apple genereert iMessage twee sets met twee beveiligingssleutels: een sleutel waarmee data wordt versleuteld en een andere sleutel waarmee berichten worden gesigneerd. Slechts een van deze sleutelsets wordt naar de servers van Apple verstuurd. De andere set blijft op je iPhone.

De door Apple opgeslagen sleutels worden door een andere iMessage-gebruiker gedownload zodra hij of zij een gesprek met je start. Stuurt iemand een bericht, dan wordt deze met de openbare code versleuteld en jouw kant opgestuurd. Vervolgens kan alleen de door jou opgeslagen code het bericht ontcijferen. Dat werkt ook de andere kant op: een bericht verzonden van jouw iDevice naar een ander heeft ook een versleutelingscode op de ontvangende iDevice nodig om leesbaar te worden. Heb je twee iDevices waar hetzelfde bericht op ontvangen moet worden, dan wordt het bericht ook tweemaal vergrendeld verstuurd.

De door Apple opgeslagen sleutels worden door een andere iMessage-gebruiker gedownload zodra hij of zij een gesprek met je start. Stuurt iemand een bericht, dan wordt deze met de openbare code versleuteld en jouw kant opgestuurd. Vervolgens kan alleen de door jou opgeslagen code het bericht ontcijferen. Dat werkt ook de andere kant op: een bericht verzonden van jouw iDevice naar een ander heeft ook een versleutelingscode op de ontvangende iDevice nodig om leesbaar te worden. Heb je twee iDevices waar hetzelfde bericht op ontvangen moet worden, dan wordt het bericht ook tweemaal vergrendeld verstuurd.

Dit versleutelsysteem zorgt ervoor dat iMessages op Apple’s servers onleesbaar zijn zonder de betreffende iDevices. Het lijkt hierdoor moeilijk voor Apple of spionagebedrijven om iMessages zomaar in te zien. Toen de NSA-spionage via PRISM aan het licht kwam, zei Apple dat het onmogelijk is om iMessage af te luisteren. In oktober werd gewezen op een mogelijke exploit die het voor Apple mogelijk maakt om een bericht te ontsleutelen, maar Apple ontkende dit te doen. Het iMessage-systeem zou totaal opnieuw opgebouwd moeten worden om dit mogelijk te maken.

Volgens Apple wordt niet alle informatie in een iMessage continu afgeschermd: de tijdscode van een iMessage en de APN-routinginformatie blijven onbeveiligd voor Apple. Deze data wordt met de rest van een iMessage wel in een pakket versleuteld, waardoor de informatie niet afhandig kan worden gemaakt in de trip van Apple’s servers naar je iPhone, iPad, iPod of Mac. Een versleuteld bericht wordt door Apple van de servers verwijderd zodra hij is ontvangen door al je geregistreerde iDevices. Na zeven dagen worden alle berichten verwijderd.

iMessage is niet de enige dienst die in Apple’s document aan bod komt: ook Facetime, Siri, iCloud en beveiliging voor apps worden besproken. Het document is op een interessant moment gepubliceerd: later vandaag gaat Apple namelijk in gesprek met aandeelhouders. Daarbij zal naar verwachting worden gesproken over het verlenen van servertoegang voor spionagebedrijven zoals de NSA.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

@Bastiaan Hartelijk dank voor een uitstekend artikel. 🙂

Ik heb het “iOS Security February 2014” rapport gelezen. Maar in dit artikel wordt het nog eens in mensentaal uitgelegd.

Ach, het meelezen met iMessage is voor de NSA eenvoudig: registreer een eigen iPhone bij iMessage, en dwing Apple om deze telefoon te koppelen aan het Apple ID van de verdachte persoon. Vanaf dat moment wordt elk bericht ook versleuteld verstuurd naar de NSA iPhone, en kunnen die meelezen. Zo lang encryptie niet end-to-end door de gebruikers gebeurt, en er servers tussen zitten om het “transparant” te maken, kunnen die servers meehelpen om de beveiliging te omzeilen. Het enige voordeel dat dit protocol biedt is dat de berichten van voor dat je verdacht bent niet kunnen worden ingezien.

@RichieB: Dat laatste is ook precies wat ik verwacht. Natuurlijk kan mijn telefoon of mijn sms afgeluisterd worden. Maar daarvoor heb je wel een rechterlijk bevel nodig.

Wat NSA en gelijke clubs nu doen, is op basis van alles afluisteren hopen dat ze een verdachte vinden. Het is precies andersom en juist dat is fout.

Nog los van dat ik niet wil dat Facebook of Google mijn data krijgen.

Ik stem voor end-to-end PGP encryptie.

Ik weet niet of het technisch makkelijk te realiseren is, maar Apple zou er goed aan doen wanneer ze iMessage (en Facetime?) beschikbaar maken op andere OS’en.

Is gekoppeld een tel.nr en emailadres dus hoeft niet persé een Apple ID te zijn.

Het gaat er bij dit soort zaken ook vooral om wat er NIET gezegd wordt:

– De beste security oplossing zou beveiliging op systeemniveau zijn waarvoor afdoende tools en know-how bestaan (SSL, PGP, SSPCH,…)

– US technologiebedrijven staan echter onder regulering en moeten NSA e.d. geconditioneerd toegang kunnen verlenen.

– Er is besloten dat het grote publiek dit niet mag weten en ze zijn eraan gehouden dit geheim te houden

– Dus wordt er voor een (veel complexer) systeem met sessie-sleutels besloten. Zodra het woord “sleutel” gaat spelen ligt het voor de hand dat er ook een “mastersleutel” zal zijn.

En dus…

@RTF: Ik betwijfel of dat zo handig is: je hoeft dan niets meer van Apple te kopen om toch gebruik te kunnen maken van hun gratis dienst; daar zitten ze denk ik niet echt op te wachten.

Was iMessage er niet al vanaf iOS 5 trouwens?

Ik moet mensen gelijk geven dat de NSA altijd nog je berichten af kan luisteren, hoe goed de beveiliging ook is.

Maar dit is helemaal niet het doel van dit soort beveiligingen! Waarom denken mensen bij beveiliging rond berichten-apps altijd gelijk aan NSA? Als de NSA iets wil dan krijgt de NSA dat. De enige manier om dit tegen te gaan is via wetgeving en inperken van hun macht.

Het punt van beveiligde berichten is dat als jij op een openbaar WiFi zit bijvoorbeeld en er zit een hacker op hetzelfde netwerk, dat hij niet al jouw berichtjes mee kan lezen. That’s all!

Die SSL bug in iOS en MacOS van laatst was toch ook ernstig omdat je makkelijker gehackt kon worden? Niet omdat de NSA ineens mee kan luisteren met wat je doet op internet. Dat kunnen ze sowieso wel.

@Joffysloffy: Jup, iOS 5.

Nope. Dat is jouw reden om beveiliging te willen. Over het algemeen wilt men beveiliging zodat anderen (inclusief NSA) er niet aan kunnen komen (= iedereen).

Aangezien de NSA boven de wet staat, de wet dicteert, eigen rechtbanken heeft, presidenten kan laten omleggen als die moeilijk doen, regeringen kan omgooien en nogmaals boven de wet staat, zul je middels wetten de NSA niet kunnen tegenwerken. Je zou terug in de tijd moeten gaan om de macht van de NSA te voorkomen. En gezien dit AFAIK nog niet mogelijk is voor de gemiddelde wereldverbeteraar, moeten we vasthouden aan onze principes en aan hen die pogingen doen deze na te leven. Met we doel ik overigens niet op jou, maar op mensen die dit wel uitmaakt.