Bescherm je iPad WiFi of 3G tegen de recente PDF-exploit

Elke iPad, iPhone en iPod touch op een recente firmware is kwetsbaar voor een exploit die remote code execution tot gevolg heeft. Dit betekent dat kwaadwillenden in theorie de kwetsbaarheid zouden kunnen misbruiken om via internet volledige toegang tot jouw iPad, iPhone of iPod touch te verkrijgen. Hoewel zowel gebruikers met als zonder een jailbreak hetzelfde risico lopen, kunnen alleen gebruikers met een jailbreak zich op dit moment tegen de exploit beschermen. Gebruikers zonder jailbreak zullen moeten wachten totdat Apple een nieuwe firmwareversie uitbrengt.

Elke iPad, iPhone en iPod touch op een recente firmware is kwetsbaar voor een exploit die remote code execution tot gevolg heeft. Dit betekent dat kwaadwillenden in theorie de kwetsbaarheid zouden kunnen misbruiken om via internet volledige toegang tot jouw iPad, iPhone of iPod touch te verkrijgen. Hoewel zowel gebruikers met als zonder een jailbreak hetzelfde risico lopen, kunnen alleen gebruikers met een jailbreak zich op dit moment tegen de exploit beschermen. Gebruikers zonder jailbreak zullen moeten wachten totdat Apple een nieuwe firmwareversie uitbrengt.

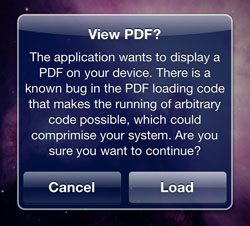

Vooralsnog wordt de PDF-exploit alleen gebruikt door JailbreakMe.com om de jailbreak op de genoemde toestellen te bewerkstelligen, maar dit kan snel veranderen wanneer eenmaal precies duidelijk wordt hoe de jailbreak werkt. In een artikel met achtergrondinformatie bij het gebruik van JailbreakMe.com op onze zustersite iPhoneclub werd al uitgelegd hoe je jezelf handmatig tegen de exploit kunt beschermen, maar dit is sindsdien een stuk makkelijker geworden dankzij PDF Loading Warner van Will Strafach (van het Chronic Dev Team). Wanneer je de de tweak eenmaal via Cydia hebt geïnstalleerd, krijg je een waarschuwing als er een potentieel kwaadaardig PDF-bestand wordt geopend. Je hebt in dat geval de keuze of je het PDF-bestand wilt openen.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Pdf is een populair formaat voor bestanden en documenten, omdat de opmaak altijd hetzelfde is. Pdf's zijn niet bewerkbare documenten, bijvoorbeeld handig voor handleidingen, digitale boeken en meer. Je kunt vanaf de iPhone, iPad en Mac wel eenvoudig aantekeningen maken op pdf's. Op de Mac is de app Voorvertoning de tool waarmee je pdf's opent en annoteert. Ontdek wat je allemaal met pdf kunt doen op je iPhone, iPad en Mac!

Heb em geinstalleert maar hij bleef hangen op een appeltje. Na een hard reset deed hij het weer.

Deze ‘fix’ sloopt applicaties als Zinio, die gebruik maken van PDF. Ik heb hem geïnstalleerd en na 10 minuten weer net zo hard weggegooid. Troep.

Hmmm… het loopt inderdaad niet echt soepel, iBooks en Zinio hebben er een hoop last van.

Ik vraag me af of de exploit ook werkt als het root password gewijzigd is, want dit is een crappy oplossing

Hoe kan je die weggooien ?

Weer Adobe die zuigt op een Apple product.

Weer? PDF is het enige op de iPhone van Adobe hoor..

@Troye: Apple maakt meer producten…

En flash had er gewoon geweest als het niet zoog op mobiele telefoons. Kijk naar de concurrentie die het wel toelaten. Daar loopt het ook niet byzonder soepel en die telefoons hebben nog betere hardware ook

Vraagje. Is installatie alleen nodig, wanneer je een JB uitvoert?

@phirev

Het is echter niet mogelijk om het op een niet gejailbreakte ipad te installeren, maar dat neemt nog niet weg dat je het niet nodig hebt.

Als deze fix voor een ongejailbreakte ipod uitkomt, zou ik het zeker aanraden.

De exploit kan namelijk ongezien code vanaf een afstand uitvoeren en dat is vrij vervelend als er keyloggers etc op je ipad uitgevoerd worden n iemand jouw wachtwoord kan kezen.

Vanuit Cydia, bij ‘Manage’ (Packages).

@iPad4me:

thanks

@Kasuja: de kwetsbaarheid bevindt zich in code van Apple en niet in die van Adobe (“The PDF contains a CFF font with a malformed type 2 charstring, which contains commands to repeatedly push and duplicate random numbers onto an “argument stack”. Presumably this crashes the font parser”)

@Peter Willemsen

Sorry voor de late reactie, maar dank voor je uitleg!

Het is helaas niet echt werkbaar.

Ik had een tekenprogramma dat veel gebruik maakt van PDF’s. Dan moet je echt 389 keer per minuut op dat venstertje klikken. Dat kan dus niet. Er af dus maar weer en hopen op een hackvrije iPhone en iPad.

@karel-willem Ik heb hetzelfde in iBooks. Daar moet je 1351335 op load drukken voordat je een boek kan lezen. Das niet werkbaar. Is daar al een oplossing voor?