Bug bij Sign in with Apple

De man kreeg $100.000 voor zijn ontdekking via Apple’s Security Bounty Program. Apple heeft de bug aan serverzijde opgelost; je hoeft dus geen beveiligingsupdates te installeren.

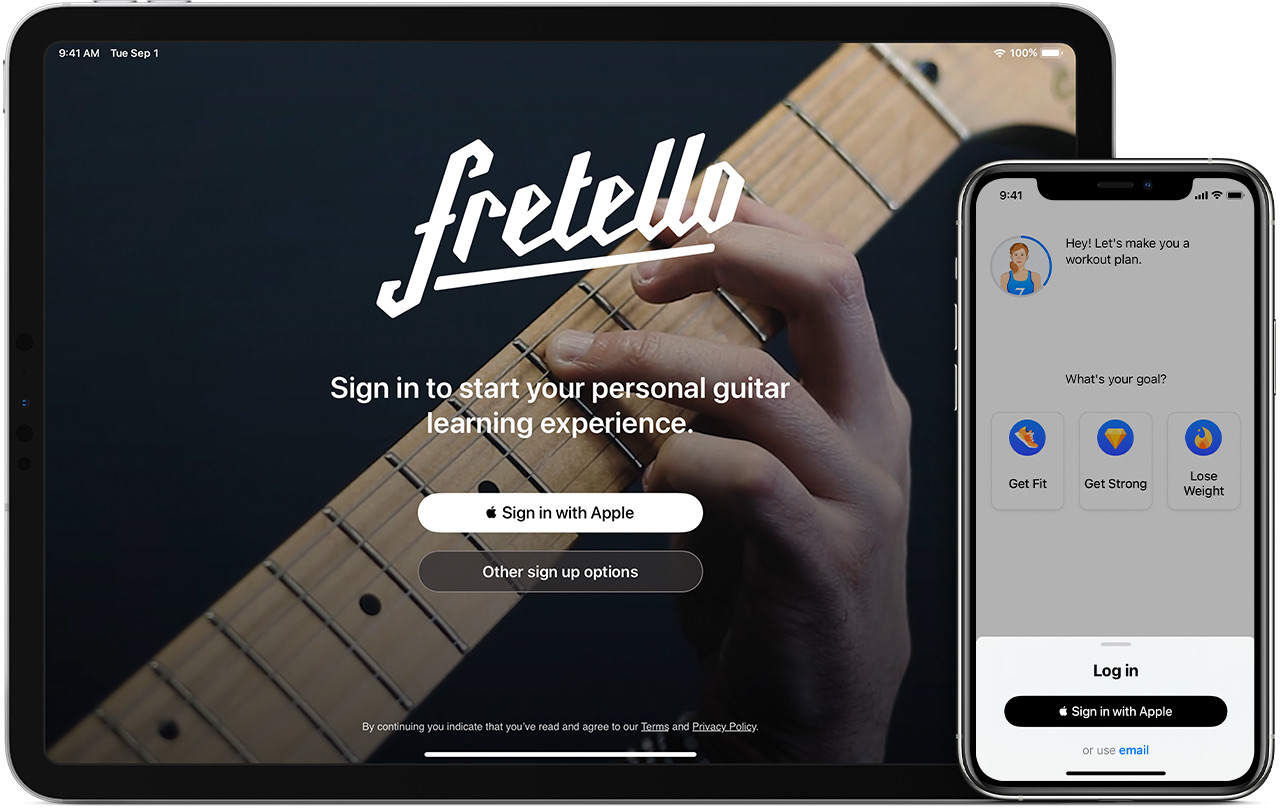

De bug deed zich specifiek voor bij apps van derden, die gebruik maakten van Sign in with Apple en geen extra beveiligingsmaatregelen hadden genomen.

Sign in with Apple (‘Log in met Apple’) maakt voor de authenticatie gebruik van een JWT (JSON Web Token), of een code die wordt gegenereerd door een Apple-server. Apple geeft gebruikers vervolgens de mogelijkheid om het e-mailadres van hun Apple ID te delen, of een willekeurig uitziend e-mailadres waarop je wel bereikbaar bent. Daarbij wordt gebruik gemaakt van een JWT.

Jain ontdekte dat op deze manier toegang tot een account mogelijk was. In een interview met Hacker News legt hij uit hoe gevaarlijk dit is: een kwaadwillende zou het complete account kunnen overnemen.

Verplicht voor ontwikkelaars

Het vervelende is dat Apple de functie nogal opdringt: ontwikkelaars zijn verplicht om Sign in with Apple te ondersteunen, als ze ook andere sociale logins via Facebook en dergelijke aanbieden.

Apps die er gebruik van maken zijn Dropbox, Spotify, Airbnb en Giphy. Dat wil overigens niet zeggen dat deze accounts nu in gevaar zijn.

- 2020 - 31 mei: Verduidelijkt dat je geen beveiligingsupdates hoeft te installeren, Apple heeft dit aan serverzijde opgelost.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Het laatste nieuws over Apple van iCulture

- Spotify voert prijsverhoging door: dit zijn de nieuwe Nederlandse prijzen (01-04)

- Weekend kijktips: The Studio, Mufasa, Kopen zonder kijken en meer (29-03)

- Nieuwe website toont Europese alternatieven voor Gmail, Dropbox en meer (28-03)

- Ook nieuwste Porsche-modellen krijgen géén CarPlay 2.0 (27-03)

- Apple Music lanceert ‘DJ met Apple Music’: Mixen met miljoenen nummers (26-03)

Deze bug is nu opgelost. OK, is dat opgelost in de recente firmware? Of maakt het niet uit welke firmware je zit. Beetje een summiere inhoudt in dit artikel, ik weet eigenlijk nog niks nu

(Red.) Verduidelijkt dat je geen beveiligingsupdates hoeft te installeren, Apple heeft dit aan serverzijde opgelost.

Zijn er überhaupt sites die dit gebruiken? Ik heb het zelf nog nooit gezien.

Well. Spotify, Runkeeper, en mogelijk veel meer.