Twee grote beveiligingslekken in iPhone- en Mac-chips ontdekt: zo werken FLOP en SLAP

Een internationaal team van cybersecurity-onderzoekers heeft kwetsbaarheden ontdekt in de huidige generaties van Apple’s M2- en M3-processors. Hierop draaien ook alle iPhone-chips vanaf de A13. De analyses werden uitgevoerd door experts van de Ruhr-Universität Bochum (Duitsland) en het Georgia Institute of Technology (VS).

FLOP-kwetsbaarheid: lek in de Load Value Predictor

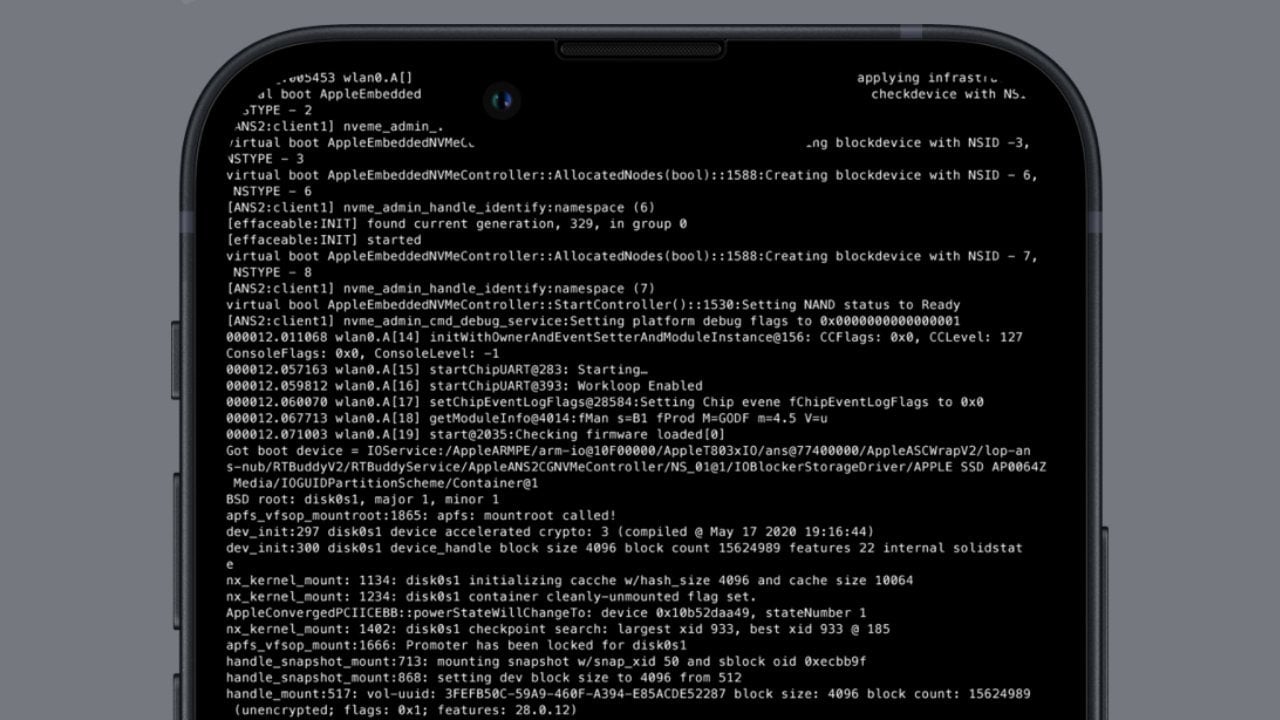

De eerste kwetsbaarheid maakt misbruik van de Load Value Predictor (LVP), een functie die Apple heeft geïntroduceerd om berekeningen te versnellen. De LVP voorspelt de waarden van gegevens die uit het geheugen worden geladen, zodat de processor alvast berekeningen kan uitvoeren. Zodra de werkelijke gegevens beschikbaar zijn, vergelijkt de CPU deze met de voorspelde waarden. Als de voorspelling fout is, worden de resultaten verworpen en opnieuw berekend. Het onderzoeksteam stelt dat dit proces foutgevoelig is:

Als de LVP verkeerd gokt, voert de CPU berekeningen uit met onjuiste gegevens als onderdeel van speculatieve uitvoering.

Hierdoor kunnen bepaalde controles voor geheugenbeveiliging worden omzeild, waardoor een aanvaller toegang kan krijgen tot gevoelige gegevens die in het geheugen zijn opgeslagen. Volgens de analyse in het artikel FLOP: Breaking the Apple M3 CPU via False Load Output Predictions zijn aanvallen op webbrowsers mogelijk. Safari en Chrome worden expliciet genoemd als kwetsbare browsers. In theorie zou een aanvaller gevoelige informatie kunnen stelen, zoals je zoekgeschiedenis en creditcardgegevens.

SLAP-kwetsbaarheid: lek in de Load Address Predictor

De tweede kwetsbaarheid, SLAP, treft zowel de Apple M2- als de A15-chips en heeft betrekking op de Load Address Predictor (LAP). Dit mechanisme voorspelt welke geheugenadressen de CPU als volgende nodig zal hebben. Als de voorspelling fout is, kan dit leiden tot speculatieve berekeningen op onbedoelde geheugenadressen. Volgens het onderzoeksteam maakt deze fout een zogeheten end-to-end aanval op Safari mogelijk. Lang verhaal kort: aanvallers kunnen hiermee je browseractiviteiten afluisteren.

Via deze methode zou ook e-mailcontent die via HTTP wordt opgehaald (zoals via de WebKit-browserengine) kunnen worden onderschept. De onderzoekers hebben hun bevindingen gedocumenteerd in het artikel SLAP: Data Speculation Attacks via Load Address Prediction on Apple Silicon.

Welke Apple-apparaten zijn kwetsbaar?

De kwetsbaarheden zijn aanwezig in de volgende apparaten:

- MacBooks: Alle modellen vanaf 2022 (MacBook Air, MacBook Pro)

- Macs: Alle modellen vanaf 2023 (Mac mini, iMac, Mac Studio, Mac Pro)

- iPads: iPad Pro, iPad Air en iPad Mini vanaf september 2021 (iPad Pro 6 en 7, iPad Air 6, iPad mini 6 en 7)

- iPhones: Alle modellen vanaf september 2021 (iPhone 13, 14, 15 en 16, iPhone SE 3)

Apple’s reactie en de status van de kwetsbaarheden

De onderzoekers hebben Apple al in mei en september 2024 op de hoogte gebracht en daarbij ook de bijbehorende programmacode ingediend. Apple verzocht destijds om de resultaten langer dan de gebruikelijke negentig dagen geheim te houden.

Hoewel de onderzoeksartikelen nu zijn gepubliceerd, heeft Apple nog geen informatie gedeeld over mogelijke beveiligingsmaatregelen. De recent uitgebrachte updates voor macOS, iOS en iPadOS lijken geen oplossingen voor FLOP en SLAP te bevatten. Waarschijnlijk zal Apple de kwetsbaarheden bij naam noemen in de release-notes zodra ze zijn verholpen. Bij de updates naar iOS / iPadOS 18.3 en macOS 15.3 is dat in ieder geval nog niet gebeurd.

Voor zover bekend zijn er op dit moment geen aanwijzingen dat FLOP of SLAP actief worden misbruikt in het wild.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Het laatste nieuws over Apple van iCulture

- Gerucht: 'iOS 19 brengt uitgebreide ondersteuning voor externe schermen naar deze iPhones' (24-04)

- Gerucht: 'iPadOS 19 krijgt Mac-achtige menubalk en vernieuwde Stage Manager' (24-04)

- Derde beta van iOS 18.5 en iPadOS 18.5 voor ontwikkelaars en tweede publieke beta nu uit (22-04)

- Apple brengt iOS 18.4.1 en meer uit: meerdere problemen opgelost (waaronder een CarPlay-bug) (16-04)

- Gerucht: 'iPadOS 19 wordt meer als macOS dankzij deze drie verbeteringen' (14-04)

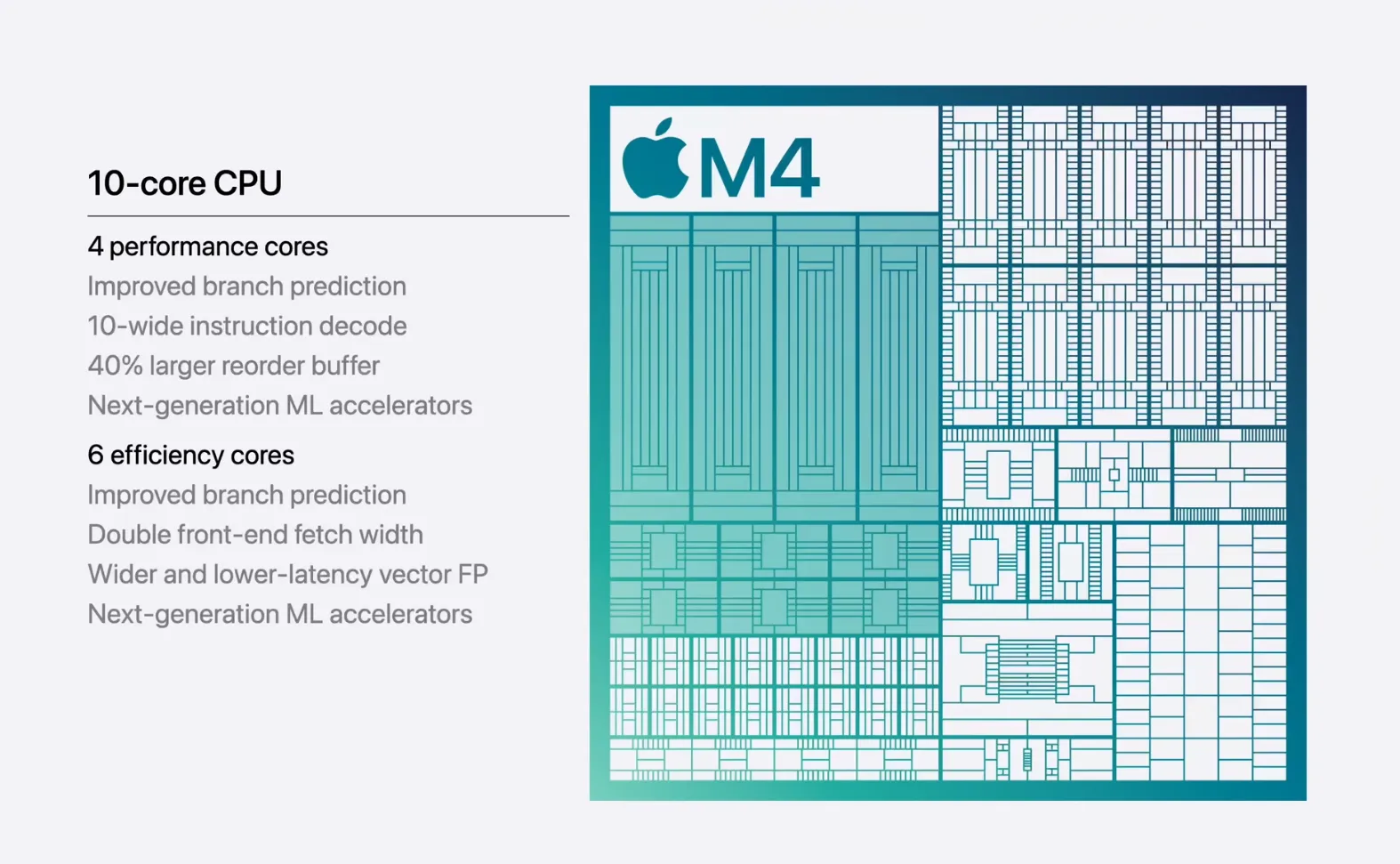

In het artikel wordt expliciet over de M2 en M3 chip gesproken. Vervolgens wordt aangegeven dat bijvoorbeeld alle mac’s vanaf 2023 kwetsbaar zijn.

Maar hoe zit het dan met de M4 chip? Die zit immers al in de nieuwste Mac’s.

Het onderzoek waarnaar wordt verwezen zegt M2 en nieuwer. Mogelijk dat het onderzoek zich destijds beperkt heeft tot de m2 en m3. De m4 was immers nog maar net geïntroduceerd in de iPad Pro. Wellicht is te achterhalen of deze instructies nog in de m4 zitten. Een snelle zoekopdracht heeft het bij mij niet uitgesloten. Veel websites berichten er nu over, dus wellicht komt het antwoord op je vraag snel in een hapklaar formaat.