Hackers bewijzen: Communicatie via mobiele netwerk af te luisteren, ook als je goed beveiligde iPhone gebruikt

Apple probeert de beveiliging van de iPhone zo goed mogelijk te maken en weigert achterdeurtjes te maken, voor bijvoorbeeld de FBI. Maar toch blijkt het mogelijk om je telefoongesprekken af te tappen, berichtjes te lezen en je locatie te zien. Dat bewijst een experiment van het tv-programma ’60 Minutes’, waarbij een Amerikaans congreslid een gloednieuwe iPhone kreeg, die vervolgens werd gehackt. De kwetsbaarheid die de hackers gebruikten was overigens niet op de iPhone zelf te vinden, maar in de dataverbinding van mobiele netwerken.

Alleen mobiel nummer nodig

Voor de hack is alleen het mobiele nummer van het slachtoffer nodig. Congreslid Ted Lieu stemde ermee in om mee te doen aan een experiment. Hij ontving een gloednieuwe telefoon waarvan alleen het mobiele nummer bekend was. Hackers slaagden vervolgens erin om telefoongesprekken en de bijbehorende metadata te onderscheppen. Ze maakten daarbij gebruik van een kwetsbaarheid in Signaling System Seven (SS7) dat gebruikt wordt in mobiele netwerken. Telefoonbedrijven gebruiken SS7 om kosten bij elkaar in rekening te brengen, bijvoorbeeld tijdens het roamen. Miljarden telefoongesprekken en tekstberichten zijn op die manier te achterhalen, ook als je toestellen van andere fabrikanten gebruikt.

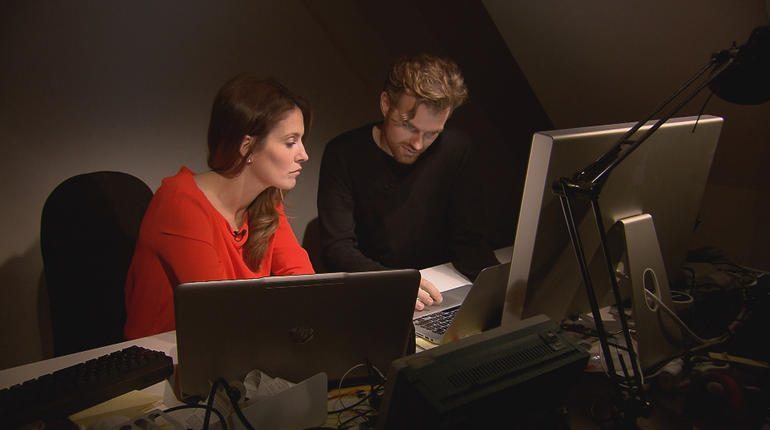

De Duitse hacker Karsten Nohl (zie foto hierboven) slaagde erin om telefoongesprekken van het congreslid op te nemen en tekstberichten te onderscheppen. Hij kon ook de locatie van Lieu opzoeken, zelfs als GPS op de telefoon uit stond. Dit komt omdat telefoons contact leggen met telefoonmasten, die op een bekende locatie staan. Weet je de positie van de telefoon ten opzichte van drie telefoonmasten, dan kun je vrij nauwkeurig bepalen waar iemand zit.

Congreslid Ted Lieu is geschokt door de ontdekkingen. Hij kreeg vorig jaar een telefoontje van president Obama op zijn mobiele telefoon en realiseert zich nu dat kwaadwillenden het complete gesprek hadden kunnen afluisteren. Ze hadden daarbij ook het geheime telefoonnummer van de president kunnen achterhalen.

Bekend lek wordt niet gedicht

Dat het SS7-netwerk lek is, is een publiek geheim. Veiligheidsdiensten maken er gebruik van om te kunnen afluisteren en zij hebben er geen belang bij dat de kwetsbaarheden worden gedicht. Bedrijven zoals Apple kunnen er ook niets aan doen, want zij zijn niet verantwoordelijk voor het beveiligen van de mobiele netwerken. Wel kunnen ze ervoor zorgen dat berichtenverkeer met end-to-end encryptie is beveiligd. Voor versleutelde telefoongesprekken zul je apps van derden moeten gebruiken, bijvoorbeeld Signal.

De meeste hackers maken overigens geen gebruik van SS7, maar kiezen voor een makkelijker manier: het spoofen van Wi-Fi-hotspots in koffietentjes, zodat argeloze bezoekers er gebruik van maken. Je kunt dit voorkomen met de tips uit ons artikel: ‘Veilig internetten met iPhone via Wi-Fi hotspots.

De documentaire ‘Hacking Your Phone’ was op 17 april te zien in de serie ’60 Minutes’. Het script is te lezen op de website van CBS. Het tv-programma sprak ook met John Hering, een voormalige hacker die nu Lookout maakt, een app waarmee je op je mobiele telefoon kunt scannen naar malware.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Het laatste nieuws over Apple van iCulture

- Deze transparante AirPods kun je niet kopen (11-04)

- Opinie: Aankomende WWDC-keynote wordt belangrijkste Apple-presentatie in jaren (en dit is waarom) (13-03)

- Het einde van de vijftig tinten spacegrijs: overzicht van een van Apple's meestgebruikte kleur (06-03)

- ELEGNT is Apple's robotlamp met menselijke gedragstrekjes (07-02)

- Matter-organisatie belooft beterschap en focust in 2025 op bugfixes bij smart home-standaard (23-01)

Zit toch bijna altijd op wifi, maar het is wel vervelend dat dit verkeer lek is.

Ik CC standaard al mijn e-mail al naar de BVD; bespaart hen wat tijd. Bovendien praat ik zó hard in de telefoon dat de feitelijke verbinding nauwelijks toegevoegde waarde heeft en mijn dominante aanwezigheid werkt als een natuurlijke locatievoorziening.

Who cares….

Belachelijk tendentieuze titel want dit geldt voor alle telefoons en dus ook iphones.

Bovendien gaat het niet om ‘data’ maar om gesprekken en sms en bijhorende meta data.

Ik ben het niet met je eens. De clou zit er namelijk in, dat Apple de iPhones wel extreem goed kan beveiligen, maar dat je uiteindelijk toch onveilig kunt zijn. Omdat we een website voor gebruikers van Apple-producten zijn, heb ik gekozen voor de insteek die voor onze lezers relevant is: namelijk wat betekent het voor de iPhone? Het experiment werd bovendien uitgevoerd met een iPhone. Ik geef ook aan dat de kwetsbaarheid in de mobiele netwerken zit en niet in de iPhone, dus daar kun je makkelijk uit concluderen dat het niet aan de iPhone ligt, maar dat het ook gebruikers van andere telefoons kan treffen.

Verder gaat het over inhoud van telefoongesprekken en berichten en locatiedata, dus dat is niet alleen metadata, maar ook ‘data’.

Niet mee eens, wel de titel aanpassen….. Dan nog, een titel moet primair relevant zijn voor het stuk informatie wat je verschaft. Wil je een insteek maken naar je publiek dan moet je dat doen op een manier die niet de integriteit van je informatie aantast.

De originele titel had het volgens mij over ‘data’, nu zou bijvoorbeeld een titel ‘ook de goed beveiligde iPhone is niet veilig voor …. ‘ een stuk relevanter zijn. Voordoen komen alsof het een exclusief probleem van de iPhone is verleen je je publiek geen dienst mee.

@Gonny van der Zwaag: Ik ben het er wel mee eens, de titel impliceert toch echt ‘beveiliging’ ‘apple’ ’toch afgesluisterd’. De rest van het artikel bewijst inderdaad het tegendeel maar een titel ‘Mobiel netwerken toch af te luisteren ondanks goede beveiliging Apple’ zou al het te hacken onderwerp duidelijker maken.

Dit soort sensatie titels kan je beter overlaten aan de ’teleg(r)aaf’ of nu.nl, ik ben in ieder geval technisch beter beschreven titels hier gewend.

En het ‘nieuwe bellen’ via 4G? Is dat ook met SS7?

En toch ben ik het eens met mijn voorgangers. Het staat namelijk compleet los van de beveiliging van de iPhone. Dan heb je het namelijk over de toegang tot data BINNEN de iPhone zelf. Het onderscheppen van -wat jij noemt- “data” betreft spraak/berichten die over een netwerk worden getransporteerd. De kwetsbaarheid bevindt zich dus BUITEN de invloedssfeer van de iPhone. Ondanks jouw toevoegingen in het artikel zelf suggereert de titel al dat een iPhone niet veilig zou zijn. Zolang je de iPhone NIET gebruikt voor internetten/sms/spraak is er dus GEEN sprake van een onveilige situatie. Althans… binnen de scope van het genoemde onderzoek. Het overige speelt zich namelijk af binnen de Secure Enclave in iOS. Niet dat daarmee gezegd is dat je dan veilig bent. Er zijn alleen geen bekende kwetsbaarheden, wat niet betekent dat ze er niet zijn en gebruikt c.q. misbruikt worden…

De BVD? Dan ben je of oud of je hebt een tijdje onder een steen gelegen 😁

Ik snap jullie argumenten. Ik heb er nu de correctere (maar daardoor wel erg lange) titel van gemaakt:

‘Hackers bewijzen: Communicatie via mobiele netwerk af te luisteren, ook als je goed beveiligde iPhone gebruikt’

Volgens mij dekt dit alle nuances af én krijgen mensen niet de indruk dat het aan de iPhone ligt.

(Red.) Deze reactie is door een moderator verwijderd omdat deze niet aan onze reactierichtlijnen voldoet. Antwoorden op deze reactie zijn mogelijk ook verwijderd.

@Gonny van der Zwaagx: Sportief. Goede reactie, prima opgelost !

@Gonny van der Zwaag: Inderdaad een stuk langere maar accuratere titel! We houden jullie graag scherp zodat we geen sensatie zoekende nieuwssite krijgen zoals nu.nl.