Een script gepubliceerd op ontwikkelaarssite Github maakte het korte tijd mogelijk om een iCloud-wachtwoord te kraken. Wellicht heeft het script te maken met de gelekte naaktfoto’s van eerder vandaag. Het script verstuurde meerdere verzoeken achter elkaar (brute force) naar Apple’s Zoek mijn iPhone-servers en liep daarbij een lijst met 500 populaire wachtwoorden langs. Zoek mijn iPhone was niet beveiligd tegen deze kraakmethode. Inmiddels heeft Apple het beveiligingsgat gedicht.

Een script gepubliceerd op ontwikkelaarssite Github maakte het korte tijd mogelijk om een iCloud-wachtwoord te kraken. Wellicht heeft het script te maken met de gelekte naaktfoto’s van eerder vandaag. Het script verstuurde meerdere verzoeken achter elkaar (brute force) naar Apple’s Zoek mijn iPhone-servers en liep daarbij een lijst met 500 populaire wachtwoorden langs. Zoek mijn iPhone was niet beveiligd tegen deze kraakmethode. Inmiddels heeft Apple het beveiligingsgat gedicht.

Lees ook: iCulture adviseert: veilig wachtwoorden beheren op iPhone en iPad en tweestapsverificatie voor iCloud ook in Nederland en België

Als je meerdere malen een willekeurig wachtwoord probeert te gebruiken op websites, dan word je vaak na een aantal pogingen tijdelijk buitengesloten. Hiermee wordt voorkomen dat je ieder mogelijk wachtwoord uitprobeert totdat je uiteindelijk beet hebt. iCloud is op soortgelijke wijze beveiligd, maar Zoek mijn iPhone’s API was dat nog niet. Omdat Zoek mijn iPhone je iCloud-account gebruikt, konden anderen via deze route je wachtwoord alsnog kraken.

Eerder vandaag schreven we over gelekte naaktfoto’s van beroemdheden, die naar verluidt via een iCloud-hack zijn bemachtigd. Exacte details over deze hack ontbreken, waardoor het onduidelijk is in hoeverre iCloud werkelijk gekraakt was. De timing van het opgedoken script is daarom opmerkelijk. Het script werd twee dagen geleden op Github gedeeld en zou enige tijd nog hebben gewerkt. Inmiddels is het lek gedicht en is het script niet langer bruikbaar. Wellicht is het script dit weekend gebruikt om de foto’s te bemachtigen, nog voordat Apple het beveiligingsprobleem oploste.

Via The Next Web.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

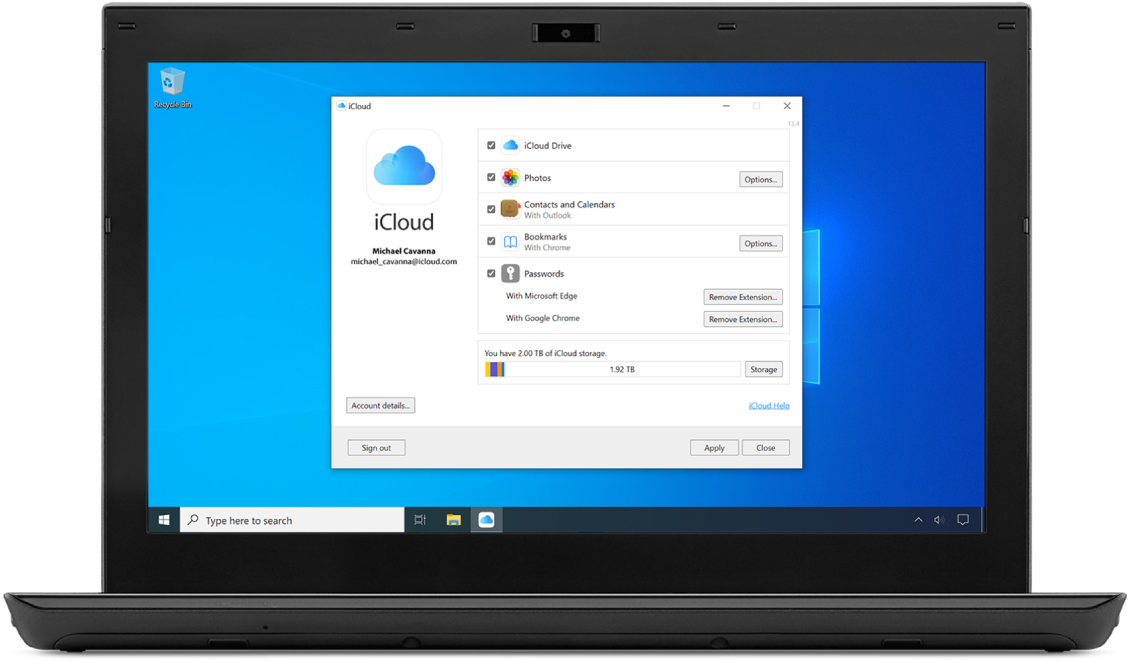

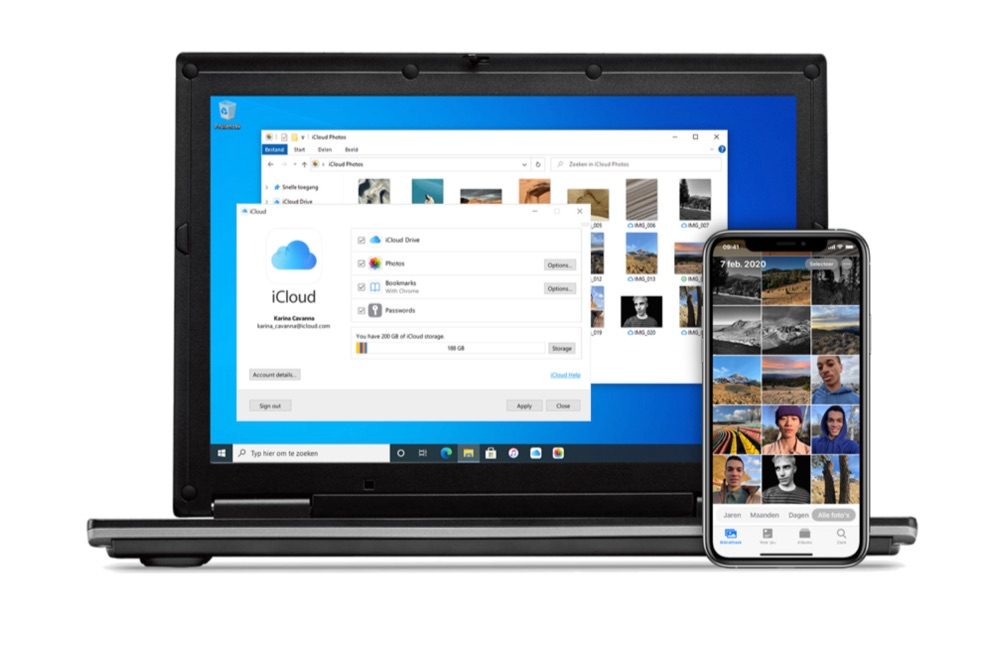

iCloud

Alles over iCloud, de online opslagdienst van Apple waarmee je apps kunt synchroniseren en bestanden kunt opslaan. Maar iCloud biedt meer dan alleen online opslag en synchronisatie. Met de betaalde iCloud+ dienst krijg je extra functies, zoals het verbergen van je e-mailadres en privédoorgifte. Je kunt 5GB tot 12TB iCloud-opslag krijgen. Al onze belangrijke informatie over iCloud op een rijtje!

- Alles over iCloud

- iCloud+, de betaalde versie van iCloud met extra functies

- Alles over iCloud Drive

- Storing bij iCloud? Zo vraag je de status op

- Documenten synchroniseren in iCloud

- iCloud Fotobibliotheek gebruiken

- iCloud Muziekbibliotheek gebruiken

- Beveiliging van iCloud-gegevens

- iCloud-opslagruimte delen met gezin

- iCloud-account beheren

- iPhone en iPad backuppen op iCloud

- iCloud-sleutelhanger voor opslaan van wachtwoorden

- Gezinswachtwoorden in iCloud-sleutelhanger

- Privédoorgifte in iCloud: veiliger browsen

- iCloud-opslag uitbreiden (prijzen en meer)

Geen goede zaak. Kan Apple die hackers niet in dienst nemen?

Gelukkig heb ik 2-way authorisation aan staan 🙂

Dat werkt alleen maar voor de appleid.apple.com pagina.. Als iemand je wachtwoord heeft kan die nog steeds bij je backups, data, contacten op icloud.com.

Brute Force? In de readme.md van het script lees ik :”Password list was generated from top 500 RockYou leaked passwords”. Die staan in passlist.txt.

En als ik in id_brute.py kijk dan doet dat script op het eerste zicht toch niet veel meer dan passlist.txt en mails.txt lezen.

Neemt niet weg dat Apple ook in “Find my iPhone” het herhaaldelijk ingeven van een Apple ID + paswoord had moeten blokkeren.

Slordig van Apple. Op een moment waarop NFC betalen gaat promoten wil je dat de consument vertrouwen in je heeft. En dit helpt dus niet.

Wie weet hoelang deze exploit al bestaat….. Script staat pas 2 dagen op github, maar wie weet bestaat dit al maanden. Verklaard wel waarom het zo’n grote lijst is met mensen waar ze foto’s van hebben. Veel van die celebs kennen elkaar, en als er maar eentje slachtoffer is dan is het makkelijk om de Apple IDs van veel meer bekende mensen te zoeken door de contacten.

Maximale inlog pogingen overslaan bij zo’n belangrijke service is echt ontzettend slordig.

Oké, is het aan te raden om mijn wachtwoord te veranderd, of …?

Kan nooit kwaad, vooral niet na dit voorval. Zet ook 2 step verification aan op appleid.apple.com.

Nou, ik denk dat ik jouw naaktfoto’s even oversla.

OT: welke tokkie bij Apple over de beveiliging gaat weet ik niet, maar ik zou wellicht eens een keer een auditje doen…

@Eric: twee-staps-verificatie staat bij mij al gelukkig aan.

Brute force is al zo oud als het internet , een woordenlijst met wachtwoordcombinaties, een flinke lijst met liefst anonieme proxies tegen het geblokkeerd worden na x aantal pogingen en gaan.

Ik kan me niet voorstellen dat Apple daar niet tegen ingedekt is/was.

Maar dan moet je eerst wel de iCloud id’s weten van al die celebs (email adressen)

Komop zeg wie maakt er anno 2014 nog gebruik van populaire wachtwoorden,dan vraag je er gewoon om…!

Iets verzinnen met 8-10 letters,hoofdletters en cijfers en dat onthouden is toch niet zo heel moeilijk……

@Eric:

Stel dat je één wachtwoord zou hebben, dan niet nee. Maar voor heel veel sites heb ik bijvoorbeeld wachtwoorden, dan kun je moeilijk heel veel verschillende wachtwoorden gaan onthouden.

Je zou lastpass of keepass kunnen overwegen 😉

@Pieter: Nee bedoel natuurlijk meerdere wachtwoorden,1 wachtwoord voor meerdere accounts,dan ben je helemaal DOM bezig!!