Onderzoekers: ‘Wachtwoord mobiele hotspotfunctie iOS eenvoudig te achterhalen’

Duitse beveiligingsonderzoekers hebben ontdekt dat de beveiliging van de mobiele hotspotfunctie in iOS gemakkelijk te hacken is. De automatisch gegenereerde wachtwoorden zijn afkomstig uit een standaardlijst, waardoor de wachtwoorden niet volstrekt willekeurig zijn. Bij het genereren van wachtwoorden wordt gebruik gemaakt van een woordenlijst met maar 1.842 items. Het aantal mogelijke wachtwoorden is daardoor beperkt, wat ertoe leidt dat binnen 50 seconden een wachtwoord achterhaald kan worden. Details zijn te vinden in een publicatie van de Friedrich-Alexander Universiteit in Erlangen (vlakbij Nürnberg).

Duitse beveiligingsonderzoekers hebben ontdekt dat de beveiliging van de mobiele hotspotfunctie in iOS gemakkelijk te hacken is. De automatisch gegenereerde wachtwoorden zijn afkomstig uit een standaardlijst, waardoor de wachtwoorden niet volstrekt willekeurig zijn. Bij het genereren van wachtwoorden wordt gebruik gemaakt van een woordenlijst met maar 1.842 items. Het aantal mogelijke wachtwoorden is daardoor beperkt, wat ertoe leidt dat binnen 50 seconden een wachtwoord achterhaald kan worden. Details zijn te vinden in een publicatie van de Friedrich-Alexander Universiteit in Erlangen (vlakbij Nürnberg).

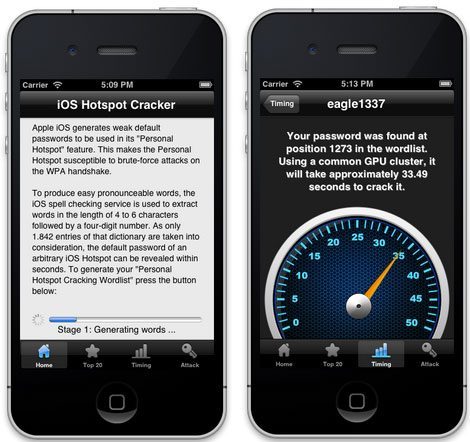

De mobiele hotspotfunctie (ook bekend als ’tethering’) maakt het mogelijk om de 3G-verbinding van je iPhone te delen met andere apparaten. Zo kun je op een laptop of iPad zonder 3G-functie even snel internetten, zonder dat je een draadloos netwerk hoeft op te zoeken. De onderzoekers keken naar de Preshared Key (PSK)-authenticatie van Apple en ontdekten dat het kiezen van woorden uit de lijst met 1.842 vermeldingen helemaal niet willekeurig gebeurt. De onderzoekers maakten een iOS-app met de naam Hotspot Cracker, die het wachtwoord kan achterhalen. De app geeft ook aanvullende tips. Het plan is om in een toekomstige versie van de app het onderscheppen en achterhalen van hotspotwachtwoorden helemaal te automatiseren. ‘Usability vs. Security’ heet het rapport van de Duitse onderzoekers. Apple moet bij het invoeren van nieuwe functies de balans zien te vinden tussen gebruiksvriendelijkheid en beveiliging.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Gaat dit over persoonlijke hotspot? Ik heb daar zelf een code opgegeven…

Inderdaad, standaardwachtwoorden altijd wijzigen.

Als je idd abcd12345 neem kan ik het ook nog wel. heb bij mijn hotspot op de iphone een key van 36 letters, cijfers en hoofdletters. lijkt mij wat moeilijk om te vinden.

Tegen de tijd dat ze het hebben is ie alweer of line en ben ik elders. Zie het dus niet dat gevaar, als je maar een goeie key zelf maakt.

Meestal wijzig je dit toch…

En dan als nog als je ziet dat opeens 1 iemand erbij komt op je hotspot dan gooi je, je hotspot toch uit 🙂

Sterker nog…nadat ik moest wachten voor een pers hotspot (omdat volgens de neppers, T-mob) ik een oud contract had.. lukt het nog steeds niet om een pers hotspot op mijn iPhone 5 te installeren en wordt ik naar die nep site van hun verwezen, waar ik dus helemaal niets aan heb..GEEN OPLOSSING!

ZElfs na een telefoontje (wat geld kost)…konden ze me nog niet helpen.

Schieten de tranen je toch in je broek!!!

Misschien handig om erbij te vertellen dat dit in iOS 7 is opgelost. Hier zijn de standaardwachtwoorden veel langer en écht willekeurig.

@Civman: lekker overdreven, maar veilig, dat wel. “mijnwachtw00rdisbeter” is al goed genoeg, check howsecureismypassword.net

de beveiliging met de standaardwachtwoorden is makkelijk te verbeteren door een time-out van een kwartiertje te pakken na drie keer een fout wachtwoord. Dat van die 50 seconden betwijfel ik, ik denk dat 1200+ keer een error krijgen aanzienlijk langer duurt.

@iCat: Had ik eerst ook, opgelost toen ik miet ondertekend een T-mobile certificaat (oid) had verwijderd.Dat was nog een overblijfsel van een Cydia app om tethering aan te kunnen zetten.

@Bep: Vertel nog eens wat ik moet doen?

Sorry snap het niet!

@iCat: Als je via Cydia ooit een persoonlijke hotspot mogelijk hebt gemaakt bij je iPhone, dan werd ook iets van ‘T-mobile’ geïnstalleerd. Ik dacht iets van een carrier of een certificaat.

Deze was natuurlijk niet officieel van T-mobile zelf en dat wordt dan ook met rode tekst weergegeven.

Geen idee meer waar dat precies staat, ergens bij de instellingen.

Nadat ik dat had verwijderd deed mijn persoonlijke hotspot het!

Ik hoop dat je het vindt en dat het ook werkt, succes!

“using a common GPU cluster”. Die mogen dan wel “common” zijn, knappe jongen die daarmee in de trein stapt. Het gaat er natuurlijk om hoe makkelijk het ding vanaf een andere laptop te kraken is (en ja, natuurlijk moet je hem gewoon veranderen om van het probleem af te zijn).

Hmm..Ja volgens mij volstrekt normaal dat je daar een custom pw neerzet?

Zelf een (sterk) wachtwoord invoeren en het probleem is opgelost.

Hoewel het niet erg sterk is van Apple zou ik dit toch classificeren als “gemiddeld” risico. Je bent sowieso al mobiel, je telefoon vormt eigenlijk altijd op een andere plek dat netwerk. Bovendien schakel je het alleen in als je het op dat moment nodig hebt. Statistisch gezien is de kans dan nihil dat je net iemand in je buurt treft die hier misbruik van gaat maken.

Ik zou me hier niet zo druk om maken. Als je het dan over “usability vs security” hebt, aan het verbinden met ‘betrouwbare’ openbare WiFi netwerken zijn veel grotere risico’s verbonden.